SECURED PAYMENT ON DEVICES ENABLED TO BROWSE THE WEB

2019 yılında yapılan ilk başvuruda buluş, internete bağlı cihazlarda kartla ödeme sırasında PIN gibi hassas bilgilerin güvenli şekilde girilmesini sağlamayı amaçlıyor. Özellikle “PIN on Glass” sistemlerine odaklanan bu başvuru, klasik POS cihazlarından farklı olarak internet tarayıcısı barındıran cihazlarda güvenli ödeme yapılabilmesini hedefliyor. Çünkü tarayıcı içeren cihazlar genellikle çoklu uygulama çalıştırabildiği için, kötü niyetli yazılımlar kullanıcıyı yanıltarak PIN bilgilerini çalmaya çalışabiliyor.

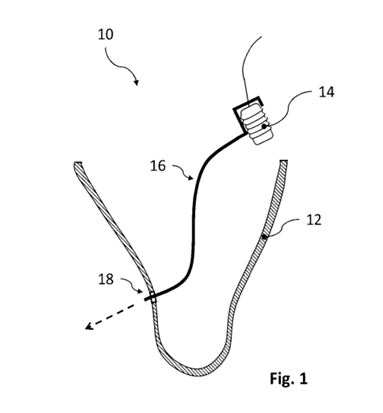

Başvuru sahibi bu riski ortadan kaldırmak için çift ekran ya da ek güvenlik donanımı yerine yazılımsal bir çözüm sunuyor. Buluşun özünde, ekranın iki farklı bölgeye ayrılması var. Birinci bölge sadece ödeme uygulamasına ayrılmış ve doğrudan firmware içinde çalışan bir “proxy” bileşeni tarafından yönetiliyor. İkinci bölge ise diğer tüm uygulamaların kullanımına açık. Böylece ödeme uygulamasından gelen veri yalnızca birinci bölgede gösterilebiliyor ve bu veri proxy tarafından ekrana yönlendirilmeden önce imza doğrulamasıyla kontrol ediliyor. Tarayıcı ya da başka uygulamalar birinci bölgeye erişemediği için, sahte PIN giriş sayfalarının bu alana sızması mümkün olmuyor.

Başvuru sahibi, tarifnamede bu sistemin hem geleneksel iki ekran çözümüne göre daha uygun maliyetli olduğunu hem de mobil cihazlarla uyumlu çalışabildiğini özellikle vurguluyor. Ayrıca, sistemin yalnızca ödeme ekranı aktif olduğunda birinci bölgeyi büyütmesi ve kullanım dışı olduğunda küçültmesi gibi görsel kullanıcı deneyimini artıran dinamik özelliklere de sahip olduğu anlatılıyor. Küçülmüş durumda iken bir uyarı mesajıyla kullanıcıyı ikinci bölgeden uzak durması yönünde bilgilendirmesi de sistemin sahte giriş risklerine karşı tasarlandığını açıkça ortaya koyuyor.

Örnek:

Diyelim ki kullanıcı bir tablet üzerinden hem internete giriyor hem de ödeme yapıyor. Bu tablet üzerinde hem bir web tarayıcı hem de bir ödeme uygulaması var. Kullanıcı bir ürün satın aldıktan sonra kart bilgilerini giriyor ve sıra PIN kodunu yazmaya geliyor. İşte bu noktada güvenlik riski doğuyor: kötü niyetli bir tarayıcı uygulaması sahte bir PIN ekranı gösterip bilgiyi çalabilir.

Buluş, bu riski ortadan kaldırmak için cihaz ekranını ikiye bölüyor. Ekranın birinci bölgesi yalnızca ödeme uygulamasına ayrılmış. Bu bölgeye erişim, arka planda çalışan “proxy” bir yazılım aracılığıyla kontrol ediliyor. Bu proxy, ekrana gönderilecek verinin gerçekten ödeme uygulamasından gelip gelmediğini kontrol ediyor. Bu kontrol, uygulamanın dijital imzasını doğrulayarak yapılıyor. Böylece yalnızca güvenilir uygulamalardan gelen içerik birinci ekranda görüntülenebiliyor.

Ekranın ikinci bölgesi ise diğer tüm uygulamalara açık. Ancak bu bölgede PIN girişi yapılması hem sistem tarafından engelleniyor hem de kullanıcıya “bu bölgede güvenli bilgi girmeyin” şeklinde bir uyarı metni gösteriliyor. Eğer ödeme uygulaması aktif değilse, birinci ekran bölgesi küçülüyor ve kullanılmadığı anlaşılıyor.

Bu yapı sayesinde kullanıcı sadece doğru zamanda, doğru yerde, güvenli bir PIN girişi yapabiliyor. Kötü niyetli uygulamaların ekranın korunan bölümüne ulaşması teknik olarak mümkün olmuyor. Başvuru sahibi doğrudan bir cihaz veya model belirtmemiş ama açıklamalardan mobil cihazlar, tabletler ya da entegre ekranlı POS sistemlerinin hedeflendiği anlaşılıyor.

Başvuruda birinci istem bir metodu, 7. İstemde bir cihazı tarif ediyor.

- Elektronik ödeme kabul cihazında (100) ödeme bilgilerinin görüntülenme yöntemi,

bu yöntemde:

-

- ödeme uygulamasından gelen veriler, cihazın firmware’inde (120) yer alan bir vekil(Proxy) (121) tarafından, cihazla ilişkili ekranın birinci bölgesine (111) yönlendirilir;

- diğer uygulamalardan gelen veriler ise ekranın ikinci bölgesine (112) yönlendirilir;

birinci ve ikinci bölgeler birbirinden ayrıdır.

- Bir ekran (110), bir firmware (120) ve bir uygulama katmanı (130) içeren elektronik bir ödeme kabul cihazı (100) olup;

-

- Bahsedilen firmware, bu uygulama katmanındaki bir ödeme uygulamasından gelen verileri söz konusu ekranın birinci bölgesine (111),

- diğer uygulamalardan gelen verileri ise ekranın ikinci bölgesine (112) yönlendirmek üzere yapılandırılmış bir proxy içermektedir.

Araştırma Raporu Sonucu

Uzman en yakın dokümanlar olarak aşağıdaki dokümanları gösteriyor:

- D1: US 2008/316357 A1 (Achari Karim)

- D2: US 2016/173490 A1 (Phegade Vinay)

- D3: US 2017/293776 A1 (Bolignano Dominique)

- D4: US 2016/042201 A1 (Ninomiya Takeshi)

Uzman buluşun D1 ve D2’ye göre yeni olmadığını iddia ediyor. Ayrıca D3 ve D4 birarada düşünüldüğünde buluşun buluş basamağı içermediğini de ekliyor.

Başvuru sahibi bunun üzerine istemlerde revizyona gidiyor fakat 1 numaralı istemde bir değişiklik yapmazken 7 numaralı cihaz istemine “application layer (uygulama katmanı)” ibaresini ekleyerek istemi biraz daha açık hale getiriyor.

Ayrıca bağımlı istemlere ikili ekranın kullanılmayan bölümünün küçüldüğü bilgisini de ekliyor.

İnceleme Raporu

Başvuru sahibi istemlerde yalnızca minör değişiklikler yapmış olduğu için inceleme raporu doğal olarak aynı sonucu ortaya çıkaracak şekilde düzenleniyor. Buluşun D1 ve D2 ışığında yeni olmadığı D3 ve D4 ışığında da yeni olmakla beraber buluş basamağından yoksun olduğu belirtiliyor.

Başvuru Sahibinin Cevabı

Başvuru sahibi bu aşamada istemlerde önemli bir değişikliğe gidiyor ve 4 ve 5 nolu bağımlı istemleri 1 nolu bağımsız isteme ekleyerek talebini biraz daha daraltıyor.

- Elektronik ödeme kabul cihazında (100) ödeme bilgilerinin görüntülenme yöntemi,

bu yöntemde:

-

- ödeme uygulamasından gelen veriler, cihazın firmware’inde (120) yer alan bir vekil(Proxy) (121) tarafından, cihazla ilişkili ekranın birinci bölgesine (111) yönlendirilir;

- diğer uygulamalardan gelen veriler ise ekranın ikinci bölgesine (112) yönlendirilir;

- birinci ve ikinci bölgeler birbirinden ayrıdır, ve

- ödeme uygulamasından gelen veriler, birinci bölgeye (111) yönlendirilmeden önce proxy tarafından doğrulanır; bu doğrulama, ödeme uygulamasının bir imzasının kontrol edilmesini içerir.

Bu istemin önceki haline göre yapılan başlıca değişiklik:

- Proxy’nin firmware içinde konumlandığı açık şekilde vurgulanmış.

- Ekran bölgesine yönlendirme işleminden önce veri doğrulama ve imza kontrolü teknik özellik olarak isteme eklenmiş.

Aynı değişiklik 7 numaralı cihaz istemine de uygulanmış ve istem sayısı 7’ye inmiş.

Sonraki İnceleme Raporu

Uzman bu isteme setine karşı düzenlediği raporda bu sefer öncekinden farklı olarak;

- D1: US 2008/316357 A1 – Achari Karim

- D2-D4: ABD patentleri

- D5: US 2014/041050 A1 – HEIDER AXEL

- D6: Wikipedia – Firmware tanımı (03.05.2019 tarihli sürüm)

Dokümanlarına atıf yapıyor.

Rapor Avrupa Patent Ofisi’nin (EPO) başvuruya ilişkin yaptığı ikinci büyük değerlendirmeyi içeriyor.

EPO, başvuru sahibinin sunduğu yeni istem setinde yaptığı değişiklikleri, yani örneğin

- verilerin bir “proxy” aracılığıyla yönlendirilmesi,

- bu proxy’nin cihazın firmware’inde (ürün yazılımında) bulunması ve

- ödeme uygulamasının imzasının doğrulanması

gibi unsurları incelemiş. Sonuç olarak bu unsurların her ne kadar başvuruyu önceki teknikten farklı kıldığı kabul edilse de, bunların uzman biri için açık ve teknik olarak beklenen çözümler olduğunu ifade etmiş. Özellikle;

- ekranın iki farklı bölgeye ayrılması,

- verilerin yönlendirilmesi ve

- uygulama imzasının kontrol edilmesi

gibi adımlar, EPO’ya göre genel yazılım güvenliği ve sistem tasarımı alanlarında yaygın kullanılan yöntemlerdir.

Bu nedenle EPO, istem 1’in yeni olduğunu ama teknik açıdan yaratıcı bir katkı sunmadığını (buluş basamağı içermediğini) ifade etmiştir. EPO, başvurunun reddedilmesinin kuvvetle muhtemel olduğunu ve kalan sürecin hızlandırılacağını başvuru sahibine bildirmiş.

Başvuru Sahibinin Yorumları

Başvuru sahibi, 23 Mayıs 2022 tarihli yazılı beyanında EPO’nun D5 dokümanına dayalı buluş basamağı (inventive step) eleştirisine karşı detaylı bir teknik savunma yapmış. Bu arada vekil değişmiş.

Özellikle, D5 dokümanının temel yapısında iki ayrı çalışma ortamı (runtime environment) bulunduğuna dikkat çekmiş: biri “normal” ortam (NZ), klasik işletim sistemine (OS) sahip; diğeri ise “korumalı” ortam (TZ) olup güvenli verilerle çalışmak üzere özel olarak yapılandırılmıştır ve MobiCore adlı işletim sistemini içerir.

Başvuru sahibi, D5’te açıklanan sistemin ekran üzerinde iki farklı bölgeye veri gönderme işlemini tanımladığını kabul etmiş. Ancak, istem konusu buluşun farkını şu şekilde vurgulamış: başvuruda firmware seviyesinde konumlandırılmış bir proxy yazılımı, gelen verileri uygulama imzasına göre ayırt eder ve yalnızca güvenilir imzaya sahip uygulamalardan gelen verileri ekranın korumalı bölgesine yönlendirir. Buna karşılık D5’te, “normal” ortamdan gelen veriler “korumalı” bölgeye de aktarılabilmekte ve bu da kötüye kullanım riski doğurmaktadır (örneğin sahte kırmızı çerçeve ekleyerek güvenli veri gibi gösterme çabası). Bu riski D5, verileri sonradan doğrulayan bir algoritma ile çözmeye çalışmaktadır. Örneklersek; D5 buluş açıklamasında uygulama bir verinin güvenli olduğunu göstermek için onu kırmızı çerçeve içinde gösteriyor. Kullanıcı bir veriyi kırmızı çerçeve içinde görürse onun güvenli olduğunu anlıyor ama kötü niyetli yazılım da bunu taklit edebiliyor. Uygulama sonradan bu kontrolü gerçekleştirdiği için kötü niyetli işlemin artık gerçekleşmiş olması riski doğuyor.

Başvuru sahibi ise kendi buluşunun daha üstün olduğunu, çünkü verilerin ekrana yönlendirilmeden önce —yani firmware seviyesinde— imza kontrolü yaparak koruma sağladığını belirtiyor. Bu, ek güvenlik katmanı anlamına gelir ve saldırıların daha erken engellenmesini mümkün kılar.

Bu argümanlar, istemde tanımlanan teknik çözümün D5’teki yapıdan farkını ve uzman biri için açıkça öngörülebilir olmadığını vurgulamak amacıyla yapılmış.

Başvuru sahibi bu aşamada yeni revize edilmiş istem varyasyonları da sunmuş. Türkiye’den farklı olarak EPO’da istem varyasyonları oluşturup uygun görülenin onaylanmasını isteyebiliyorsunuz.

Başvuru sahibi dört istem varyasyonu sunmuş:

1- Ana Talep

- Bir elektronik ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi, şunları içerir:

Bir ödeme uygulamasından gelen veriler, söz konusu cihazın firmware’inde (120) yer alan bir proxy (121) tarafından, söz konusu cihaza ait bir ekranın (111) birinci bölgesine yönlendirilir,

Diğer uygulamalardan gelen veriler, söz konusu ekranın ikinci bölgesine (112) yönlendirilir; burada birinci ve ikinci bölgeler birbirinden farklıdır,

Söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu ödeme uygulamasının imzasının kontrolünü içerir.

2- ikincil talep 1

- Bir elektronik ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi, şunları içerir:

Bir ödeme uygulamasından gelen veriler, söz konusu cihazın firmware’inde (120) yer alan bir proxy (121) tarafından, söz konusu cihaza ait bir ekranın (111) birinci bölgesine yönlendirilir,

Diğer uygulamalardan gelen veriler, söz konusu proxy tarafından, söz konusu ekranın (112) ikinci bölgesine yönlendirilir; burada birinci ve ikinci bölgeler birbirinden farklıdır,

Söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu ödeme uygulamasının imzasının kontrolünü içerir.

3- İkincil talep 2

- Bir elektronik ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi, şunları içerir:

Söz konusu cihazın firmware’inde (120) konumlandırılmış bir proxy (121), ödeme uygulamasından veya başka bir uygulamadan gelen hiçbir verinin, söz konusu proxy’den (121) geçmeden, söz konusu cihaza ait bir ekran (110) üzerinde görüntülenememesini sağlar;

-

- Söz konusu proxy (121), bu verileri doğrular;

- Ekranın birinci bölgesine (111) erişmesi gereken bir ödeme uygulaması, imzalıdır;

- Ekranın birinci bölgesine erişmesi gereken söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu ödeme uygulamasının imzasının, söz konusu proxy tarafından kontrol edilmesini içerir;

böylece, hiçbir uygulama kimlik doğrulaması yapılmadan birinci bölgede (111) herhangi bir veri görüntüleyemez;

-

- Diğer uygulamalardan gelen veriler, söz konusu proxy tarafından ekranın (110) ikinci bölgesine (112) yönlendirilir; burada birinci ve ikinci bölgeler birbirinden farklıdır.

4- İkincil talep 3

- Bir elektronik ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi, şunları içerir:

Bir ödeme uygulamasından gelen veriler, söz konusu cihazın firmware’inde (120) bulunan bir proxy (121) tarafından yönlendirilir; bu yönlendirme, görüntülenecek tüm verilerin söz konusu proxy’den geçmesini sağlayarak, söz konusu cihaza ait bir ekranın (111) birinci bölgesine yapılır,

Diğer uygulamalardan gelen veriler, söz konusu proxy tarafından, söz konusu ekranın ikinci bölgesine (112) yönlendirilir; burada birinci ve ikinci bölgeler birbirinden farklıdır,

Söz konusu ödeme uygulamasından gelen tüm veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu ödeme uygulamasının imzasının, söz konusu proxy tarafından kontrol edilmesini içerir.

EPO’nun cevabı

EPO, istem varyasyonlarını değerlendirirken, istemlerde tarif edilen yapıların ve işlevlerin D1 numaralı dokümanda zaten bilinen sistemlere çok benzediğini belirtmiş. Özellikle

- bir proxy’nin firmware içerisinde konumlandırılması,

- veri yönlendirmesinin bu proxy aracılığıyla yapılması ve

- ekranın bölgelere ayrılması

gibi teknik unsurların D1’de açıkça yer aldığını ifade etmiş.

Başvuru sahibinin sunduğu fark

- yani yalnızca imzalı ödeme uygulamalarının birinci bölgeye veri gönderebilmesi ve

- doğrulamanın proxy tarafından yapılması

EPO’ya göre teknik açıdan alışıldık (aşikar-obvious) önlemler kapsamında ve yetkisiz erişime karşı bilinen güvenlik kontrollerinden ibaret olarak görülmüş. Bu nedenle EPO, söz konusu istemlerin uzman kişi tarafından kolaylıkla çıkarım yapılabilecek nitelikte olduğunu ve bu yüzden buluş basamağı (inventive step) içermediğini değerlendirmiş.

Bu yorumun neticesinde EPO patent tescili başvurusunu reddettiğini bildirmiş ve başvuru sahibi itiraz sürecine geçmiş. Bu aşamada başvuru sahibi yeni istem varyasyonları da hazırlayarak görüşlerini açıklayan bir itiraz dilekçesi ile sunmuş.

İtiraz

1- Ana talep

- Elektronik bir ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi olup, şu şekildedir:

- bir ödeme uygulamasından gelen veriler, söz konusu cihazın firmware’inde (120) bulunan bir proxy (121) tarafından, söz konusu cihazla ilişkili bir ekranın birinci bölgesine (111) yönlendirilir,

- diğer uygulamalardan gelen veriler, söz konusu ekranın ikinci bölgesine (112) yönlendirilir; burada birinci ve ikinci bölgeler birbirinden farklıdır,

burada, söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu ödeme uygulamasının bir imzasının kontrolünü içerir.

Bağımsız 5. İstem cihaz istemi olarak düzenlenmiş ve 1. İstemin cihaz şeklinde yeniden yazımından ibaret olduğundan buraya alınmamıştır.

2- İkincil talep 1

- Elektronik bir ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi olup,

-

- bir ödeme uygulamasından gelen veriler, söz konusu cihazın firmware’inde (120) bulunan bir proxy (121) tarafından, cihazla ilişkili bir ekranın birinci bölgesine (111) yönlendirilir,

- diğer uygulamalardan gelen veriler, söz konusu proxy tarafından, söz konusu ekranın ikinci bir bölgesine (112) yönlendirilir, söz konusu birinci ve ikinci bölgeler farklıdır,

burada, söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce, söz konusu proxy tarafından doğrulanır; doğrulama, söz konusu ödeme uygulamasının bir imzasının kontrolünü içerir.

3- İkincil talep 2

- Elektronik bir ödeme kabul cihazında (100) ödeme bilgilerini görüntüleme yöntemi olup,

söz konusu cihazın bir firmware’inde (120) bir proxy (121) konumlandırılmıştır; böylece bir ödeme uygulamasından ya da başka bir uygulamadan gelen hiçbir veri, söz konusu proxy (121)’den geçmeden, söz konusu cihazla ilişkili bir ekran (110) üzerinde görüntülenemez;

-

- ekranın birinci bölgesine (111) erişmesi gereken bir ödeme uygulaması imzalanmıştır;

- ekranın birinci bölgesine erişmesi gereken söz konusu ödeme uygulamasından gelen veriler, söz konusu birinci bölgeye (111) yönlendirilmeden önce söz konusu proxy tarafından doğrulanır; bu doğrulama, söz konusu proxy tarafından ödeme uygulamasının imzasının kontrolünü içerir,

öyle ki hiçbir uygulama, kimlik doğrulaması yapılmadan birinci bölge (111) üzerinde herhangi bir veri görüntüleyemez;

-

- diğer uygulamalardan gelen veriler, söz konusu ekranın (110) ikinci bölgesine (112), söz konusu proxy tarafından yönlendirilir; söz konusu birinci ve ikinci bölgeler birbirinden farklıdır.

Board Of Appeal Kararı

Kurulun, istem 1’in D5 dokümanından farkı olarak kabul ettiği üç ana unsur:

- Ödeme bilgilerinin görüntülenmesi,

- Tek bir proxy bileşeninin hem veri yönlendirme hem de dijital imza doğrulama işlevini üstlenmesi,

- Bu proxy bileşeninin doğrudan firmware içerisinde yer alması.

“Thus, the Board agrees with the appellant that claim 1 differs from D5 by the following features: a) displaying payment information, b) a single proxy routing information and verifying the signatures, c) the localization of this proxy in firmware.”

Avrupa Patent Ofisi Temyiz Kurulu, istem 1’in yukarıdaki üç teknik unsurla D5 numaralı dokümandan farklılaştığını kabul ediyor. Ancak bu unsurların sağladığı teknik etkiler konusunda başvuru sahibinin iddialarına kısmen mesafeli yaklaşıyor.

Kurul, ödeme bilgilerinin görüntülenmesinin teknik bir etkisi bulunmadığını ifade ediyor:

“Feature a) is clearly non-technical. The appellant did not argue that this provided an inventive step based on a technical effect.”

Ayrıca, başvuru sahibinin iddia ettiği gibi firmware’e entegre edilmiş tekil proxy bileşeninin sistemin genel güvenliğini artıracağı ya da kod karmaşıklığını azaltacağı yönündeki gerekçeleri ikna edici bulmuyor. Bu etkilerin ya spekülatif olduğunu ya da firmware’in kendi sınırlamaları nedeniyle zayıf teknik katkılar sunduğunu belirtiyor:

“The Board is not convinced of these technical effects. The complexity of the implementation appears rather speculative, and implementing things in firmware has its limitations.”

“Also, the increased security is not necessarily achieved, because all the proxy in claim 1 does is to check whether data comes from the payment application or not…”

Bununla birlikte Kurul, bu çözümün her ne kadar başvuru sahibinin öne sürdüğü ölçüde teknik avantajlar sağlamadığı görüşünde olsa da, uzman bir kişinin D5 dokümanından yola çıkarak bu çözüme açık biçimde ulaşamayacağını vurguluyor:

“That is not to say that it is an obvious one. Starting from D5, the Board does not see that the skilled person would arrive at the solution in claim 1. There is no apparent motivation for the skilled person to do this.”

Yani başvuru sahibinin iddia ettiği teknik etkilerin ortaya çıkması şüpheli olsa da D5 dokümanını bilen biri buradan yola çıkarak tekil Proxy ve tekil proxy’nin firmware içinde olması sonucuna ulaşabilir mi diye soruyor ve ulaşamayacağı kanaatine ulaşıyor.

Özellikle, sistemin merkezine yerleştirilmiş ve tüm veri akışını kontrol eden tekil bir proxy kavramının genel teknik bilgi kapsamında olmadığını ve bu yaklaşımın sıradan bir çözüm olarak görülemeyeceğini ifade ediyor:

“While it’s conceivable that the skilled person would generally consider low level solutions involving firmware, he would still have to provide the single ‘proxy’. This does not appear to be common knowledge.”

Sonuç olarak Kurul, istem 1’in önceki teknikten açıkça çıkarılamayan bir uygulama alternatifi sunduğu gerekçesiyle buluş basamağı içerdiğine ve patentlenebilir olduğuna karar vermiş:

“For these reasons, the Board judges that claim 1 involves an inventive step over D5.”

Bu değerlendirme, teknik katkı tartışmasının ötesine geçerek, istemin toplam yapısının aşikâr olmadığı sonucuna dayanmaktadır. Kararı ilginç kılan teknik etki ile ulaşılan çözümün “aşikar (obvious)” olması koşullarını birbirinden ayırarak bir değerlendirmeye gitmesi. Öte yandan teknik etkiyi “yoktur” olarak değil “zayıf olarak var” şeklinde değerlendiriyor.

Bir Kelime Bir Patenti Düşürebilir: T 1756/23 Kararı ve “while” – “hence” Ayrımı

Patent istemleri yazılırken çoğu zaman teknik özelliklere odaklanılır. Ancak bazen teknik bir unsurdan çok tek bir kelimenin seçimi kritik olabilir. EPO Temyiz Kurulu’nun T 1756/23 (Sonova / GN Hearing) kararı, tarifname ile istemler arasındaki uyumun ne kadar önemli olduğunu ve istemde kullanılan bir bağlacın bile patentin geçerliliğini etkileyebileceğini gösteren çok öğretici bir örnek.

Bu yazıda kararın teknik arka planını ve özellikle “while” ile “hence” arasındaki farkın neden hukuki sonuç doğurduğunu daha anlaşılır bir şekilde ele alıyorum. Ayrıca Türkiye’de böyle bir durumla karşılaşılsa sonuç ne olurdu konusunu sonda açıkladım.

Kararın Teknik Arka Planı

Dosya, kulak içi bir işitme cihazının içinde bulunan bir bileşenin cihaz gövdesinin iç duvarına sabitlenmesi yöntemiyle ilgili olarak başvurulmuş.

Patentte anlatılan yöntem kabaca şu adımlardan oluşuyor:

-

Cihaz gövdesinin yan duvarında bir delik bulunur,

-

Bir sabitleme elemanı (ip veya filament benzeri bir parça) bu delikten geçirilir,

-

Bileşen (örneğin anten) bu sabitleme elemanına bağlanır,

-

Sabitleme elemanının dışarıda kalan kısmı çekilerek bileşen gövdenin iç duvarına yerleştirilir,

-

Yapıştırıcı uygulanarak bileşen iç duvara sabitlenir,

-

Daha sonra dışarı uzanan sabitleme elemanı kesilir ve kesilen yüzey cihaz gövdesiyle aynı hizaya getirilir.

Uyuşmazlık, özellikle kesme işlemi ile sabitleme elemanının uç kısmının delikte kalmaya devam etmesi arasındaki ilişkinin nasıl ifade edildiği üzerinde yoğunlaşmış.

“While” ve “Hence” Arasındaki Temel Fark

Kararın merkezindeki tartışma, istemde kullanılan “while” kelimesi ile tarifnamede yer alan “hence” kelimesi arasındaki farktır.

Temel olarak:

-

“Hence” bir sonuç ilişkisi kuruyor.

Türkçede “dolayısıyla”, “bu nedenle” anlamına geliyor. -

“While” ise eşzamanlılık ifade eder.

Türkçede “iken”, “aynı zamanda” anlamına geliyor.

Kurul bunu şu şekilde ifade etmiş:

“the former term indicates a consequence, whereas the latter indicates simultaneity.”

(“Birincisi sonuç ilişkisini, ikincisi ise eşzamanlılığı ifade eder.”)

Bu ayrım ilk bakışta küçük gibi görünse de istemin teknik anlamını değiştirebilecek düzeyde görülmüş.

Yapıştırıcı Uygulamak ile Sabitlenmiş Olmak Aynı Şey Değildir

Kararın önemli bir kısmı şu teknik tespit üzerine kuruludur:

“While applying adhesive is an action, establishing a secure bond (curing) is a process that takes some time.”

(“Yapıştırıcı uygulamak bir eylemdir; güvenli bir bağın oluşması yani kürlenme ise zaman alan bir süreçtir.”)

Yani istemde geçen “after applying adhesive” ifadesi, yapıştırıcının uygulanmış olduğunu söyler; fakat yapıştırıcının tamamen kürlenmiş olduğu anlamına gelmez.

Tarifnamede anlatılan teknik çözümde ise kesme işlemi, yapıştırıcının kürlenmesi sonucunda bileşen artık kendi başına sabit kaldıktan sonra yapılmaktadır. Bu durum kesme işlemi ile uç kısmın delikte kalması arasında bir sebep-sonuç ilişkisi kurmaktadır.

İşte burada “hence” kelimesi bu ilişkiyi ifade etmektedir.

Tarifname ile İstem Arasındaki Fark

Kurulun dikkat çektiği nokta, tarifnamede kullanılan ifade ile istemde kullanılan ifade arasındaki fark.

Tarifnamede kullanılan orijinal ifade şu şekilde:

“… cutting off a portion of the fixture means protruding through the hole to the outside of the hearing device shell such that a cut-off plane of the remainder of the fixture means is substantially flush with an outer wall of the hearing device shell and hence, a distal end of the remainder of the fixture means still penetrates through at least a part of the hole in axial direction thereof.”

Türkçe karşılığı:

“… sabitleme elemanının delikten dışarı taşan bir kısmının kesilmesi; öyle ki kalan kısmın kesilmiş yüzeyi cihaz gövdesinin dış duvarı ile aynı hizaya gelir ve bu nedenle sabitleme elemanının kalan kısmının uç bölümü deliğin en azından bir kısmı boyunca deliğin içinden geçmeye devam eder.”

Buradaki “hence” kelimesi, uç kısmın delikte kalmasının kesme işleminin doğal sonucu olduğunu ifade etmektedir.

Ancak istemde aynı durum şu şekilde yazılmış:

“… cutting off a portion of the fixture means protruding through the hole to the outside of the hearing device shell such that a cut-off plane of the remainder of the fixture means is substantially flush with an outer wall of the hearing device shell while a distal end of the remainder of the fixture means still penetrates through at least a part of the hole.”

Türkçe karşılığı:

“… sabitleme elemanının delikten dışarı taşan bir kısmının kesilmesi; öyle ki kalan kısmın kesilmiş yüzeyi cihaz gövdesinin dış duvarı ile aynı hizaya gelir iken, sabitleme elemanının kalan kısmının uç bölümü deliğin en azından bir kısmı boyunca deliğin içinden geçmeye devam eder.”

Burada artık bir sebep-sonuç ilişkisi değil, kesme sırasında mevcut olan bir durum tarif edilmektedir.

Kurulun Değerlendirmesi

Kurul, “hence” yerine “while” kullanılmasının sadece dilsel bir fark olmadığını özellikle vurgulamaktadır:

“By replacing the causal ‘hence’ … with the temporal ‘while’, the amendment changes the technical teaching.”

Burada Kurulun temel mantığı şudur:

-

“Hence” bir sonuç ilişkisi kurar.

-

“While” ise bir eşzamanlı durum tanımlar.

Bu farkın teknik anlamı, yöntemin nasıl çalıştığına dair farklı bir teknik senaryoyu mümkün kılmasından kaynaklanır.

Kurulun Ortaya Koyduğu Teknik Senaryolar

Kurul, konuyu daha anlaşılır hale getirmek için aslında iki farklı teknik durumu ayırt ediyor.

Tarifnamede anlatılan durum: “Autonomous state”

Tarifnamede anlatılan teknik öğretide süreç şu şekildedir:

-

Bileşen sabitleme elemanı yardımıyla konumlandırılır,

-

Yapıştırıcı uygulanır,

-

Yapıştırıcı kürlenir,

-

Bileşen artık kendi başına sabit kalır,

-

Sabitleme elemanının dışarı taşan kısmı kesilir,

Bu durumda sabitleme elemanının uç kısmının delikte kalması, kesme işleminin doğal sonucu olarak ortaya çıkar.

Bu nedenle tarifnamede “hence” kelimesi kullanılmıştır.

Yani teknik öğretide:

kesme şekli → sonuç olarak uç kısmın delikte kalması

şeklinde bir nedensellik ilişkisi vardır.

İstemin kapsadığı yeni durum: “Assisted state”

İstem metninde kullanılan “while” kelimesi ise bu ilişkiyi değiştirmektedir.

Bu ifade şu ihtimali de kapsar:

-

Yapıştırıcı henüz kürlenmemiş olabilir,

-

Bileşen henüz kendi başına yüzeye sabitlenmiş olmayabilir,

-

Kesme işlemi yapılırken bileşenin konumu başka bir araçla (destekle,…) tutuluyor olabilir.

Bu durumda sabitleme elemanının uç kısmının delikte kalması artık kesmenin zorunlu sonucu değildir; sadece kesme sırasında mevcut olan bir durum olabilir.

Kurul bu durumu şu şekilde tanımlamaktadır:

-

tarifnamedeki durum → autonomous state

-

istemin kapsadığı yeni durum → assisted state

Yani istem, tarifnamede anlatılan yöntemden daha geniş bir teknik uygulama alanını kapsar hale gelmiştir.

Kurulun Teknik Öğreti Değişikliğini Tespiti

Kurulun analizinde üç önemli adım var:

Yapıştırıcı uygulamak ile sabitlenmiş olmak farklıdır

Kurul şu tespiti yapıyor:

“While applying adhesive is an action, establishing a secure bond (curing) is a process that takes some time.”

“Yapıştırıcının uygulanması bir eylemdir; buna karşılık güvenli bir bağın oluşması (kürlenme) ise zaman alan bir süreçtir.”

Bu nedenle istemdeki

“after applying adhesive”

ifadesi, yapıştırıcının henüz kürlenmemiş olduğu bir durumu da kapsayabilir.

Bu da kesmenin farklı koşullarda yapılabilmesini mümkün kılar.

“While” yeni bir teknik durumu kapsar

Kurul, “while” kullanımının sadece eşzamanlılık ifade etmediğini, aynı zamanda yeni bir teknik ihtimali kapsadığını belirtiyor.

Örneğin:

-

kesme işlemi yapılırken

-

bileşen dış bir araçla tutulabilir

-

veya sabitleme elemanının gerilimi korunuyor olabilir.

Bu durum tarifnamede anlatılan yöntemin bir parçası değildir.

Dolayısıyla istem artık başvuruda açıklanmayan bir teknik durumu da kapsar.

Bu nedenle değişiklik teknik katkı içerir

Patent sahibi, “while” ifadesinin teknik katkı içermediğini, bu iki kelimenin gündelik hayatta birbiri yerine kullanılabildiğini savunmuş.

Kurul bu görüşü reddetmiş çünkü:

-

yöntem farklı şekilde uygulanabilir hale gelmiştir,

-

üretim süreci hızlandırılabilir (kürlenme için geçen zamanı kastediyor),

-

farklı araçlar kullanılabilir.

Bu nedenle Kurul şu sonuca ulaşmış:

“the amendment changes the technical teaching”

“değişiklik teknik öğretiyi değiştirir”

Yani değişiklik sadece kelime değişikliği değil; buluşun nasıl uygulanabileceğine dair teknik öğretinin kapsamını değiştirmektedir.

Günlük Dil ile Patent Yorumu Arasındaki Fark

Kurul ayrıca önemli bir yorum ilkesini de hatırlatır:

“in patent law, claims must be construed based on their technical meaning … rather than … colloquial inference.”

Yani günlük konuşmada “while” bazen dolaylı olarak sebep-sonuç çağrışımı yapabilir. Ancak patent hukukunda böyle bir yorum yapılamaz.

İstemlerde kullanılan kelimeler:

-

teknik ilişkileri tanımlar,

-

yöntem adımları arasındaki mantıksal bağlantıyı belirler,

-

koruma kapsamını etkiler.

Bu nedenle istem dili gündelik dil mantığıyla değil, teknik anlamıyla yorumlanır.

Bu Karardan Çıkarılabilecek Ders

T 1756/23 kararı şu gerçeği çok net göstermektedir:

Tarifname ile istemler arasındaki uyum yalnızca teknik özelliklerin birebir aktarılmasıyla ilgili değildir. Aynı zamanda özellikler arasındaki mantıksal ilişkinin de korunması gerekir.

Bir istemde kullanılan küçük bir bağlaç bile:

-

nedensellik ilişkisini,

-

zaman sırasını,

-

teknik sonucu

değiştirebilir.

Dolayısıyla patent yazımı sürecinde şu tür kelimeler özellikle dikkatle kullanılmalıdır:

| İngilizce | Türkçe karşılığı |

|---|---|

| after | sonra / -den sonra |

| once | -dığında / -diğinde / gerçekleştiğinde |

| while | iken / -dığı sırada |

| thereby | böylece / bu suretle / bu yolla |

| hence | dolayısıyla / bu nedenle |

| such that | öyle ki / olacak şekilde |

Bu kelimeler yalnızca dil unsuru değil, teknik sınır çizgileridir.

Türkiye’de Aynı Durumda Ne Olurdu?

Avrupa Patenti (EPO sistemi)

Avrupa patent hukukunda, patent verildikten sonra da istemlerin daraltılması mümkün. Bu birkaç şekilde olabilir:

-

Opposition (itiraz) sürecinde patent sahibi istemleri değiştirebilir ve daraltabilir.

-

Patent sahibi ayrıca EPC Art. 105a kapsamında EPO’ya başvurarak patenti merkezi olarak sınırlayabilir (limitation).

-

Ulusal hükümsüzlük davalarında da bazı ülkelerde daraltılmış istem setleri sunulabilir.

Ancak yapılacak değişiklikler iki temel sınıra tabidir:

-

Başvurunun ilk halinde açıklanmayan bir konu eklenemez (Art. 123(2))

-

Verilen patentin kapsamı genişletilemez (Art. 123(3))

Eğer uygun bir daraltma mümkünse patent sahibi patenti daraltılmış istemlerle kurtarabilir. Bu, Avrupa sisteminin önemli özelliklerinden biridir.

Türkiye’de durum

Türkiye’de ise sistem çok daha katı. 6769 sayılı Sınai Mülkiyet Kanunu kapsamında tescil edilmiş bir patentin istemleri sonradan değiştirilerek daraltılamaz.

Bir patentin istemlerinde:

-

tarifnamede dayanağı olmayan bir özellik bulunduğu

-

ya da başvurunun ilk kapsamını aşan bir değişiklik yapıldığı

tespit edilirse, bu durum hükümsüzlük sebebi oluşturur.

Bu durumda:

-

mahkeme önünde istemleri değiştirerek patenti kurtarmak mümkün değildir,

-

patent tamamen hükümsüz kılınabilir.

Dolayısıyla Avrupa’daki gibi bir “post-grant limitation (tescil sonrası sınırlama)” mekanizması Türkiye’de yoktur.

T 1756/23 gibi bir durum Türkiye’de olsaydı

Eğer aynı sorun Türkiye’de tescil edilmiş bir patentte ortaya çıksaydı ve dava sırasında:

-

istemlerde tarifnameye dayanmayan bir teknik öğretinin bulunduğu tespit edilseydi,

patent sahibi bunu istem değiştirerek düzeltme imkânına sahip olmazdı ve patent büyük ihtimalle tamamen hükümsüz kılınırdı.

Sonuç: Tarifname ile İstemlerin Uyumunun Önemi

T 1756/23 kararı, istem yazımında küçük görünen kelime farklılıklarının bile önemli sonuçlar doğurabileceğini göstermektedir.

Bu dosyada:

-

tarifnamede sebep-sonuç ilişkisi anlatılmış,

-

istemde ise eşzamanlı bir durum ifade edilmiş.

Bu uyumsuzluk nedeniyle Kurul, istemdeki değişikliğin başvurunun ilk halinde açıklanmayan bir teknik durumu kapsadığını değerlendirmiştir. Buluşçu başka istem varyasyonları da sunmuş fakat onlar da genel olarak kapsam aşımı olarak görülmüş.

Sonuçta patent tamamen iptal edilmiş.

Bu kararın en önemli mesajı şudur:

İstemlerde kullanılan kelimeler sadece dil unsuru değildir; teknik sınırları belirleyen araçlardır. Tarifname ile istemler arasındaki mantıksal ilişkinin korunması, özellikle yöntem istemlerinde büyük önem taşır. Bu durum tarifname hazırlığı sırasında yapılan, yapılmayan açıklamaların sonuca ne kadar etkili olduğunu da gösteriyor. Başvuru 3 Mart 2015 tarihinde yapılmış. O tarihte muhtemelen kimsenin dikkate değer görmediği bir kelime tüm aşamalardan sonra 2025 yılında başvurunun reddedilmesi sonucuna sebep olmuş. Başvuru sahipleri çoğu zaman acele hareket ederek çabucak başvuru yapılmasını teşvik etmekte fakat dikkatle hazırlanmamış bir tarifname bir noktada belki de değerli bir buluşun korunamamasına sebep olabiliyor.

Kararın Tam Metni

EPO Boards of Appeal – T 1756/23

https://www.epo.org/en/boards-of-appeal/decisions/t231756eu1